Ciberseguridad: hardware para estar más seguro

Estamos muy acostumbrados a hablar sobre soluciones de seguridad basadas en software, como los antivirus, firewall, IDS, programas de cifrado, 2FA, etc. Sin embargo, para algunos usuarios, la seguridad basada en hardware está algo más en la sombra, pese a que podrían ser soluciones más potentes y fáciles de implementar en algunos casos.

Por eso he dedicado este artículo especialmente a dar a conocer esas soluciones de hardware para la seguridad que puedes usar en casa o en la empresa:

Este artículo estará orientado a soluciones con periféricos y dispositivos (HSM), no soluciones de hardware built-in, como puedan ser TEE, TPM 2.0, sensores de huellas integrados, etc.

Llaves U2F

Las llaves U2F son baratas, y es un tipo de sistema de doble autenticación basado en hardware. Para poder usar este dispositivo USB, lo único que debes hacer es conectarlo a tu PC como harías con un pendrive, solo que la primera vez generará un número aleatorio para generar distintos hashes que se usarán para iniciar sesión en las plataformas o servicios vinculados.

Cuando tengas que iniciar sesión en ese servicio, lo único que tienes que hacer es conectar la llave USB en el puerto y esperar a que el navegador lo reconozca y verifique. De esta forma, otras personas sin tener este dispositivo no podrán acceder a tu cuenta incluso si saben la contraseña.

Estas llaves suelen ser compatibles con los principales navegadores web, como Mozilla Firefox, Google Chrome, Opera, etc., así como algunos servicios conocidos, como los de Google (GMAIL, Docs, Adsense,…), Dropbox, GitHub, Facebook, etc.

Si te animas a comprar alguna de estas llaves USB, aquí tienes algunas recomendaciones (importante que cuenten con certificado FIDO2):

Firewall por hardware

Un firewall, o cortafuegos, es un sistema de defensa que bloquea el acceso no autorizado de la red, o permite las comunicaciones autorizadas por el usuario o administrador del sistema. Pues bien, además de los basados en software, también los hay basados en hardware.

Estos dispositivos pueden ser interesantes para empresas y servidores, pudiendo configurarlos de forma similar a un router, desde una interfaz web usando el navegador. Además, al estar colocado entre Internet y el router, todos los dispositivos conectados a dicho router estarán protegidos, sin necesidad de tener que configurar cada uno.

Estos dispositivos se pueden encontrar en forma más compacta, similar a un router, para la casa, o para rack para servidores. Algunas recomendaciones son:

- Para el hogar:

- Para la empresa:

- Para servidor (rack):

Router VPN y VPN Box

Como sabes, una VPN (Virtual Private Network) te permite crear un canal cifrado para navegar de forma más segura por Internet. Además, evitará que tus datos de navegación puedan ser accesibles por el ISP, podrás acceder a contenido bloqueado en tu zona cambiando la IP a la de otro país, mejorará tu anonimato, etc. Muchos de estos servicios se pueden usar mediante apps cliente, sin embargo, habría que instalar dichas apps en cada uno de los dispositivos que conectas a una red para que todos estén bajo la protección de la VPN.

Una solución es usar un router VPN/box que permita configurar estos servicios (ExpressVPN, NordVPN, VyperVPN, CyberGhost, Surfshark, IPVanish…) y así todos los dispositivos que conectes a él estarán protegidos (dispositivos móviles, smart TV, consolas, PCs, IoT, etc.). Incluso si no existía app cliente para esa plataforma.

Algunas recomendaciones de routers buenos para usar con VPN:

Shellfire también tiene la VPN Box, que son automáticos y auto-configurados para facilitar las cosas a usuarios sin conocimientos técnicos:

Hardware de cifrado

El cifrado suele ser una tarea algo «pesada» para el hardware. Sin embargo, existen tarjetas o dispositivos de hardware para cifrado que asisten al software. Estos sistema implementan un procesador dedicado para esto, lo que puede ser una ventaja. Los hay basados en chips ARM, en x86, también en formato tarjetas PCI, llaves USB para cifrar los datos, etc.

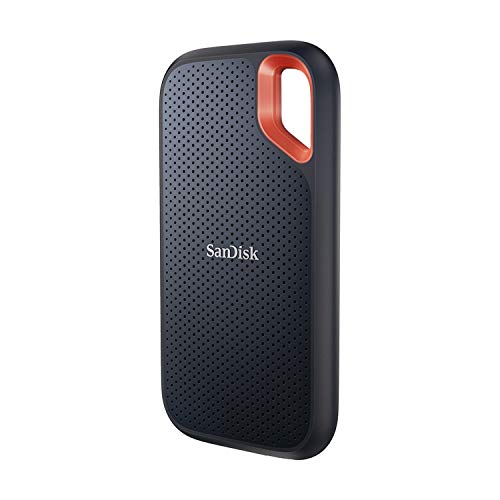

Algunas de las soluciones más prácticas para tener tus datos cifrados son las llaves USB y discos duros externos que tienen sistema de cifrado built-in. Aquí puedes encontrar algunas recomendaciones como:

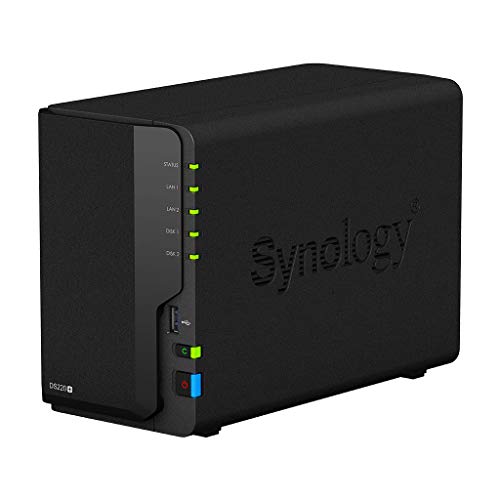

También dispones de NAS con cifrado por hardware incluido, para tener tu «nube» privada y segura, como:

Hardware de tokens PKI

Los tokens de PKI son dispositivos de hardware que almacenan claves privadas y certificados digitales de forma segura. Cuando se necesite cifrar, descifrar, o la firma para algún tipo de servicio, trámite, etc., puedes usar estos dispositivos de forma segura.

En el mercado puedes encontrar varias de estas soluciones, como las de Thales Group, Macroseguridad, las de Microcosm, etc.

También tienes a tu alcance algunos lectores de SmartCards o tarjetas inteligentes, así como para el DNI electrónico para realizar operaciones online. Algunos de estos dispositivos recomendados son:

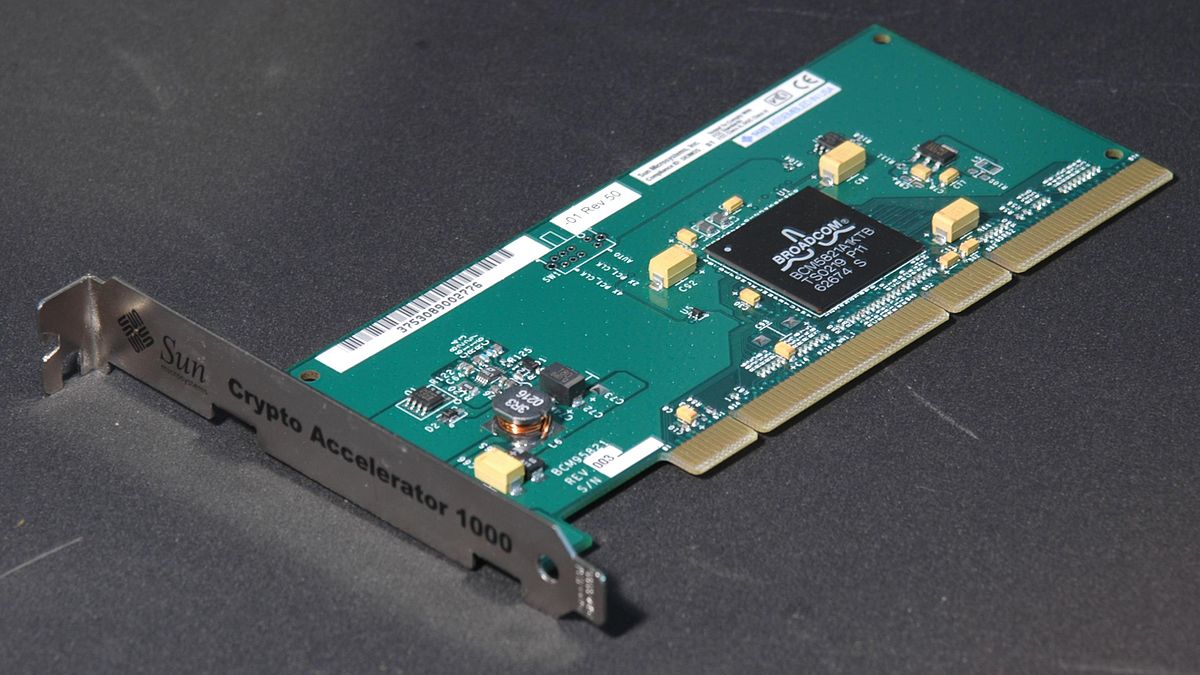

Acelerador SSL/TLS

Los aceleradores SSL/TSL por hardware son dispositivos que también contribuyen a la seguridad, y que podrás encontrar en varios formatos, como las tarjetas de expansión PCI, además de para instalar en los racks. Una forma de descargar a la CPU de este trabajo, ya que se dedicará a ello este otro componente. No obstante, estos sistemas no se usan en el ámbito doméstico ni en pequeñas empresas, sino en servidores.

Sistema de pago seguro por hardware

Estos sistemas de pago seguro por hardware tampoco tienen demasiado sentido en el hogar, pero sí para algunas organizaciones, empresas, etc. Estos sistemas HSM son dispositivos que mejoran la seguridad y son resistentes a la manipulación que se pueda usar en el sector de la banca minorista. Así proporciona altos niveles de protección para claves de cifrado, PIN del cliente usados en emisiones de tarjetas de banda magnética y chip EMV (o similares), etc. Algunos proveedores de este tipo de soluciones son Thales, PayCore, servicios como el de MyHMS, etc.

Wallet o monedero para criptomonedas

Wallet, o cartera, billetera, monedero virtual, oc omo lo quieras llamar, es un sistema para almacenar y gestionar tus activos en criptomonedas. Se puede implementar por software o también por hardware, diseñado de forma exclusiva para almacenar las claves públicas y privadas de tus criptodivisas.

Algunas recomendaciones de compra son:

Sensores biométricos

Existen varios tipos de sensor biométrico para mejorar la seguridad por hardware, y que pueden sustituir a métodos de acceso con las credenciales convencionales (nombre de usuario y contraseña) por el reconocimiento de parámetros biométricos únicos en cada persona. Por ejemplo, existen algunos como:

- Sensores de huellas dactilares.

- Reconocimiento facial.

- Reconocimiento de iris.

- Reconocimiento de voz.

- Geometría de la mano.

- Verificación de firma.

Pueden servir para varias aplicaciones, desde acceder a un servicio o iniciar sesión, hasta para abrir puertas, etc. Es decir, no solo pueden ayudarte a mejorar la seguridad en lo digital, sino también a nivel físico o perimetral. Algunos aparatos que te pueden interesar son:

Candado Kensington y similares

El famoso candado Kensington es un conector de seguridad que se puede insertar en un pequeño orificio incluido en algunos modelos de portátiles y cuyo fin es evitar el robo de estos dispositivos. Se usa para anclar una cerradura y fue diseñado y fabricado por Kensington Computer Productos. Actualmente, existen otras marcas que ofrecen soluciones similares.

Poco a poco han ido apareciendo otras soluciones para otros equipos, desde PCs de sobremesa, hasta dispositivos móviles como tablets o smartphone.Algunas recomendaciones de compra son:

Otros

También existen otras muchas soluciones para mejorar la seguridad por hardware, algunas no libres de polémica, otras muy baratas y prácticas. Desde las habituales tapas para las cámaras frontales (la webcam de un portátil, AIO, móviles), para que no te vigilen sin tu consentimiento, hasta generadores de datos falsos como el cargador FANGo.